ثغرة أمنية حرجة في ثيم شهير للـ WordPress

تهدد ثغرة أمنية حرجة في ثيم WordPress المعروف باسم Alone بتسريب كامل وتحكم كامل بالموقع. المهاجمون يحاولون الاستغلال منذ فترة، وقد نجحوا بالفعل في إطلاق هجمات حقيقية ضد مواقع تستخدم النسخ الأضعف من الثيم.

المشكلة تكمن في وظيفة تثبيت الإضافات عبر AJAX ضمن الثيم التي لا تتحقق من الهوية أو صلاحية المستخدم، مما يتيح للمهاجمين تحميل ملفات خبيثة مثل webshells أو backdoors مغلّفة ضمن أرشيف ZIP. هذه البرمجيات تمنحهم صلاحية تنفيذ أي كود عن بُعد أو إنشاء حسابات مشرف مخفية أو حتى تثبيت أدوات لإدارة الملفات بالكامل.

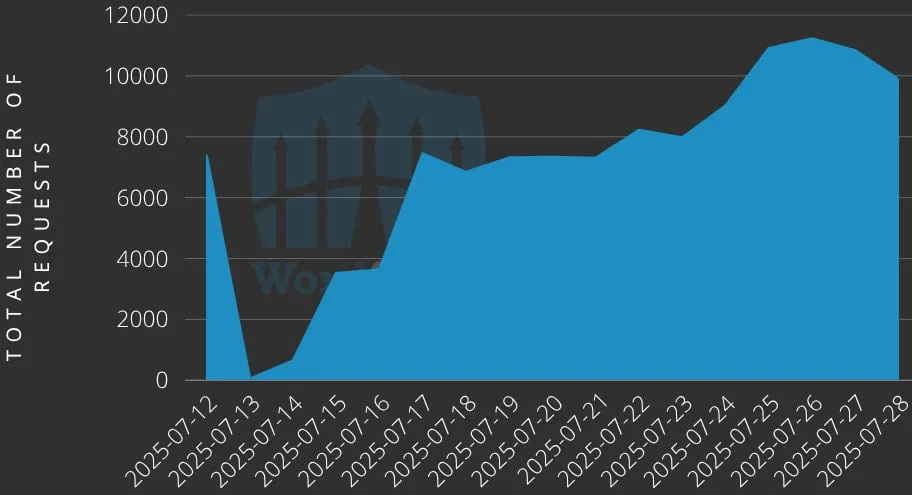

حذرت شركة Wordfence أن أكثر من 120 ألف محاولة استغلال كتجريب للحماية تم صدّها، لكن الأضرار الفعلية وصلت بما في ذلك اختراق حسابات المشرفين وتحميل برمجيات تعمل من دون علم صاحب الموقع. اللافت أن بعض الهجمات بدأت قبل الإعلان الرسمي عن الإصلاح، مما يشير إلى أن القراصنة يراقبون إصدارات الثيم وتفاصيل التحديثات بدقة ويستغلونها سريعًا.

ثغرة أمنية حرجة في ثيم شهير للـ WordPress

الإصدار المتأثر هو أي نسخة من الإصدار 7.8.3 أو أقدم. بوّرشيمز (Bearsthemes) أطلق تحديث الأمان 7.8.5 في 16 يونيو 2025، بعد اكتشاف الخلل، لكن عددًا من المواقع لم تُطْبق التحديث بعد، مما تركها عرضة للاستهداف.

إذا كنت تستخدم ثيم Alone، تأكد فورًا من أن موقعك يعمل بالإصدار 7.8.5 أو أحدث. يوصى بمراجعة سجلات التصفح والتعديل للتأكد من عدم وجود تسجيل دخول غير مبرر أو إضافات لم تثبتها بنفسك. يفضل أيضًا تعطيل الوظيفة المعنية أو استشارة مطوّر موثوق إذا كان الموقع ما زال بحاجة إلى الثيم.

هذه الثغرة تظهر مرة أخرى أن الثيمات والإضافات غير الموثوقة تشكل خطرًا بالغًا، وأن ترك التطبيقات والثيمات بدون تحديث سريع يمكن أن يحمل خسائر كبيرة.

لا يسمح بنقل هذا المحتوى من سوالف دون الاشارة برابط مباشر